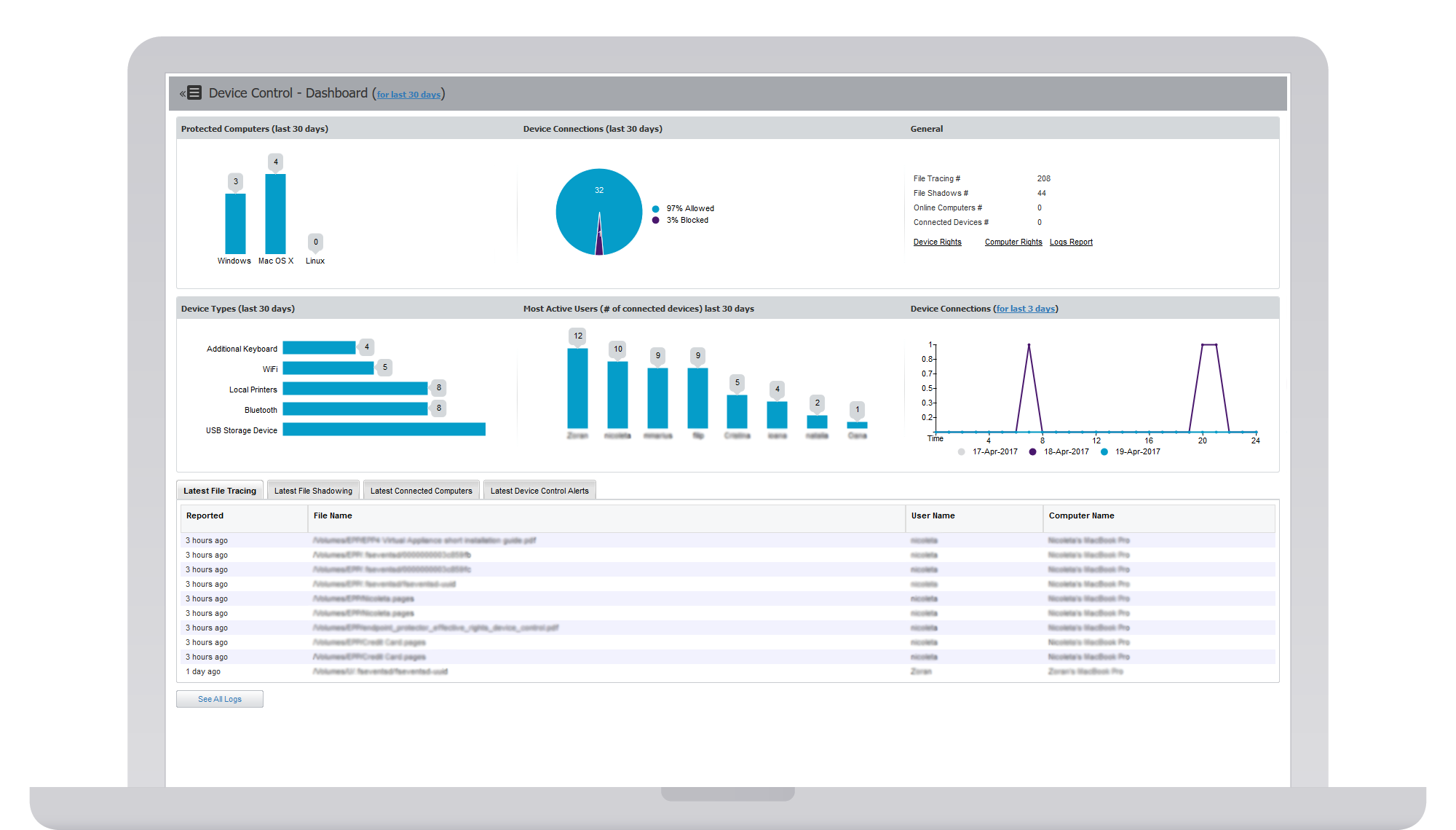

Controle de Dispositivos

O módulo Device Control é a primeira camada de segurança fornecida pelo Endpoint Protector. Ao definir direitos de acesso granulares para portas USB e periféricas, a segurança do dispositivo é aplicada enquanto a produtividade é mantida. Como uma solução de plataforma cruzada, ela protege toda a rede, independentemente de os computadores estarem sendo executados no Windows, macOS ou Linux.

O módulo Device Control permite o gerenciamento dos tipos de dispositivos mais usados e simplifica a vida dos administradores de TI de várias maneiras.

- USB Storage Devices (USB Flash Drives, Sticks, Pen drives, etc.)

- External HDDs (incl. sATA HDDs)

- CD/DVD-Players and Burners (internal and external)

- iPhones, iPads and iPods

- Smartphones and Tablets (incl. Android devices, Blackberry and PDAs)

- Digital Cameras

- MP3 Player and other Media Player Devices

- Card Readers (internal and external)

- Memory Cards (SD, MMC, CF, Smartcard, etc.)

- Printers

- Floppy Drives

- Webcams

- WiFi Network Cards

- FireWire Devices

- Biometric Devices

- Bluetooth Devices

- ZIP Drives

- ExpressCard SSD

- Wireless USB

- Serial Port

- Teensy Board

- PCMCIA Storage Devices

- Thunderbolt

- Network Share

- Thin Client Storage (RDP Storage)

- Additional Keyboards

- USB Modems

- Infrared Dongle

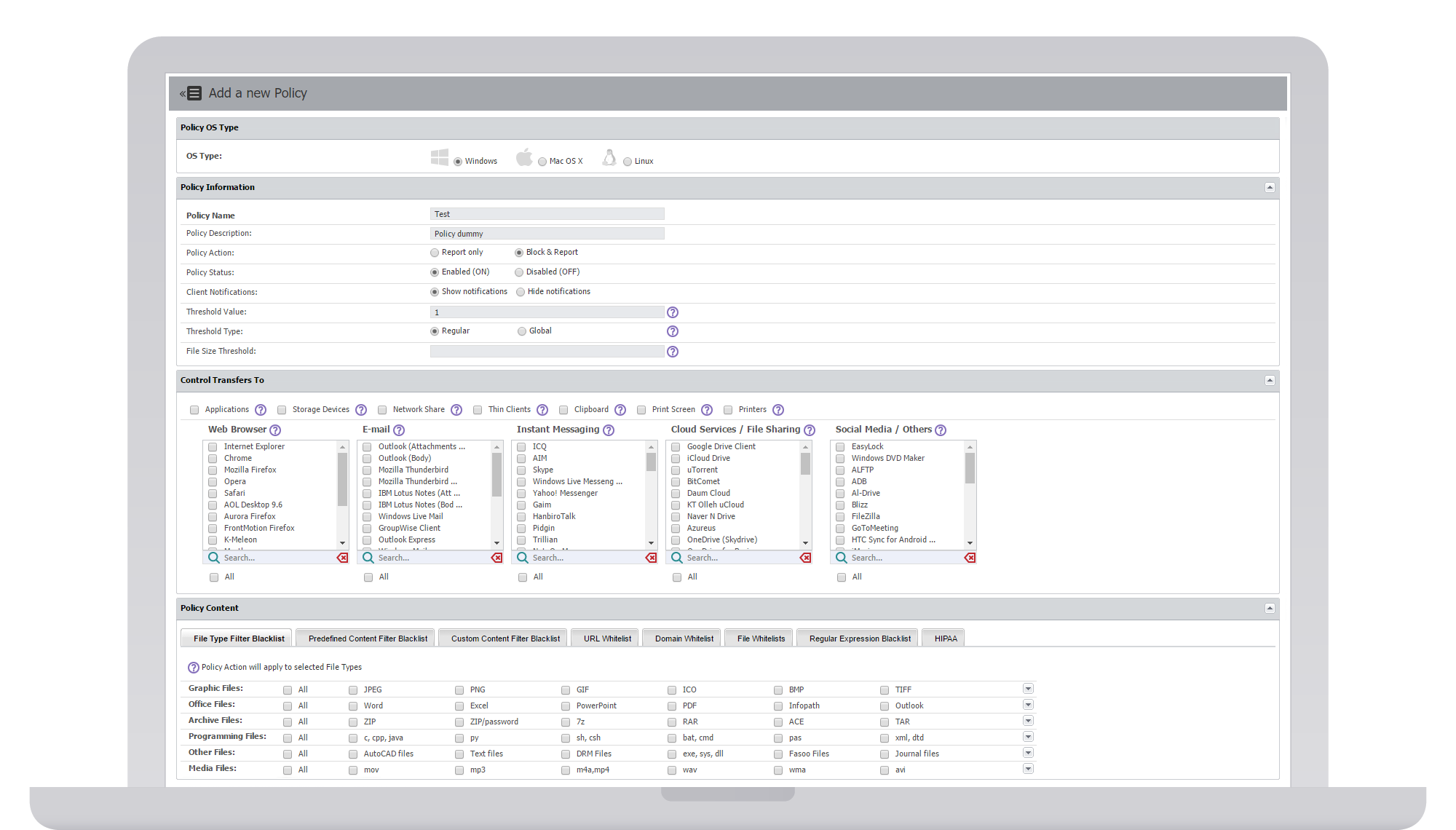

Content Aware Protection

O módulo Content Aware Protection é a segunda camada de segurança fornecida pelo Endpoint Protector. Ele evita o vazamento de dados em todos os possíveis pontos de saída, desde a área de transferência, capturas de tela, dispositivos USB, até aplicativos como o Microsoft Outlook, Skype ou Dropbox. Através da eficiente inspeção de conteúdo, as transferências de documentos importantes da empresa serão registradas, reportadas e gerenciadas.

O módulo Content Aware Protection permite o gerenciamento de transferências de arquivos por meio dos pontos de saída mais comuns, evitando o vazamento de dados.

- Navegadores da Web

- Clientes de E-mail

- Mensagem instantânea

- Cloud Services / Compartilhamento de Arquivos

- Mídia Social / Outros

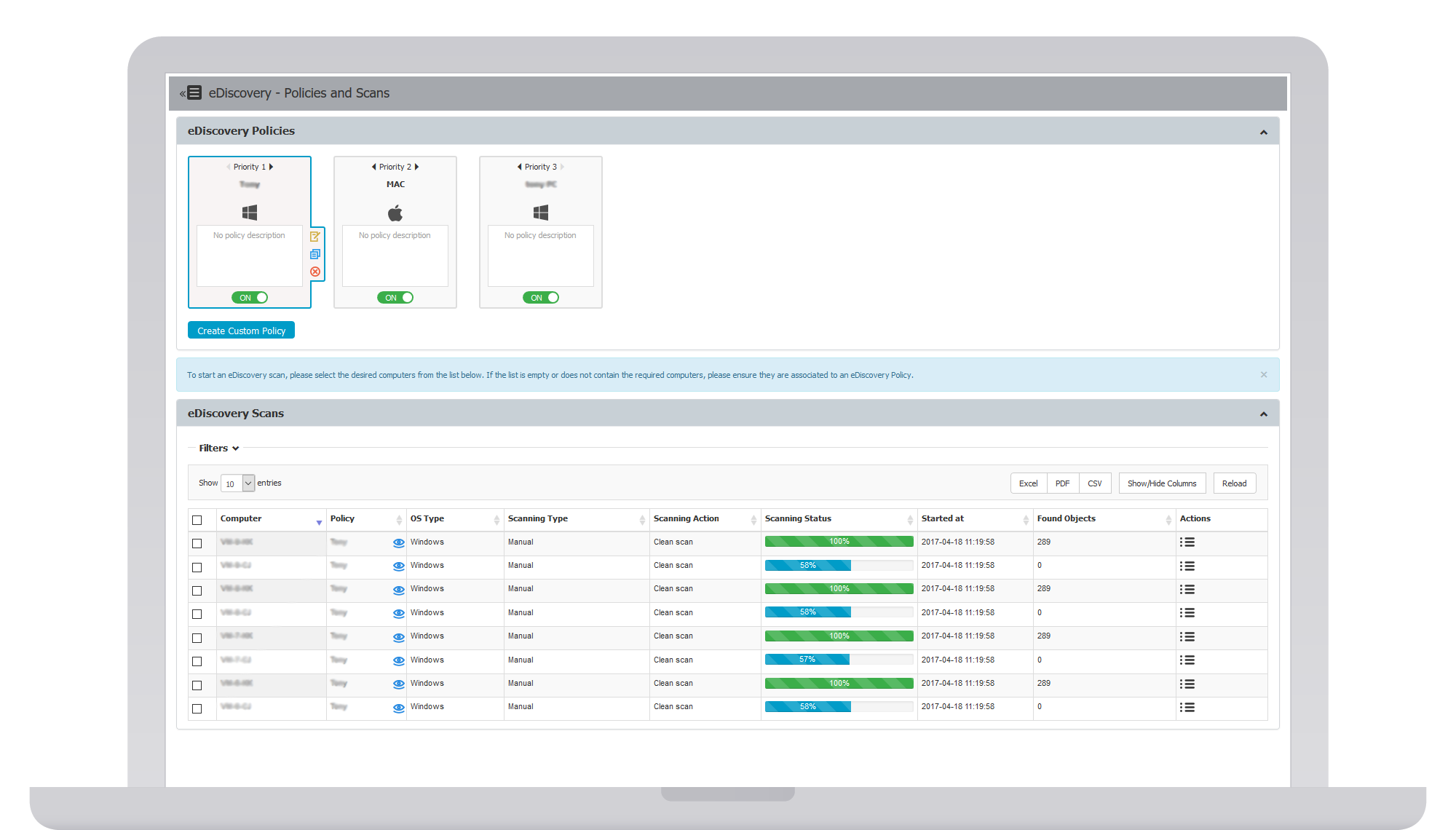

eDiscovery

O módulo eDiscovery do Endpoint Protector fornece Prevenção de Perda de Dados para dados em repouso. Ele evita violações de dados ao varrer e identificar dados confidenciais no nível do terminal em computadores Windows, macOS e Linux. O Endpoint Protector eDiscovery garante a conformidade com regulamentações como HIPAA, PCI DSS e outras. O eDiscovery oferece visibilidade em varreduras, identificando onde os dados confidenciais residem e corrigindo criptografando ou excluindo os dados confidenciais identificados.

O eDiscovery verifica dados confidenciais que residem nos computadores dos funcionários e fornece a opção de criptografar ou excluir dados descobertos.

- Tipo de Arquivo

Arquivos Gráficos (jpeg, png, gif, bmp, tiff, psd, etc.), Arquivos do Office (word, excel, pdf, powerpoint, outlook, publisher, etc.), Arquivos Comprimidos (zip, rar, ace, tar, xar, xz, etc.), Programming Files (c, cpp, java, py, pas, asm, dmp, xml, dtd, etc.), Outros Arquivos (autocad files, text files, dta, xia, journal files, drm files, etc.), Arquivos de Mídia (mov, mp3, mp4, wav, avi, vma, etc.).

- Conteúdo Predefinido

Credit Cards (Visa, Mastercard, Discover, JCB, Diners, Amex), Informação Pessoalmente Identificável (IBAN, date, e-mail), Endereço, SSN, ID, Passaporte, Número de Telefone, CPF, Carta de Condução, Número do Seguro de Saúde, Endereços do Protocolo da Internet.

- Conteúdo Personalizado

- Nome do Arquivo

- Expressões Regulares/li>

- Dados Regulamentados HIPAA

Suporte multiplataforma

O Endpoint Protector pode proteger informações confidenciais em toda a rede, independentemente de os computadores serem baseados em Windows, Mac ou Linux. Isso fornecerá um ambiente de trabalho mais seguro, independentemente de você estar usando o mais recente Windows 10 ou macOS Sierra.

Interface do usuário multilíngüe

A interface do usuário está disponível em mais de 10 idiomas, facilitando a administração colmatando a lacuna de idioma. Entre os idiomas fornecidos: inglês, alemão, francês, espanhol, romeno, coreano, português, chinês, húngaro e outros.

Importação e Sincronização do AD

Aproveite o Active Directory ou ferramentas semelhantes, simplificando as implantações maiores. Importe e sincronize todos os grupos e entidades. Ele também simplificará o gerenciamento de dispositivos e as políticas de filtragem de conteúdo com modelos personalizáveis para GPOs definidos do Active Directory.

Baixo uso de recursos

O software cliente do Endpoint Protector ocupa um espaço mínimo, usando muito pouca memória e reduzindo o impacto do usuário final. Nossa solução de DLP requer, durante o uso regular, menos de 1% de CPU e aproximadamente 22 MB, o que é menor do que os aplicativos típicos de desktop, como mensagens instantâneas ou e-mail.

Hardware Appliance

O Hardware Appliance é uma solução Plug & Play, que permite aos administradores de TI configurar o Endpoint Protector em poucos minutos, com algumas etapas simples. É adequado para organizações com mais de 15 terminais e apresenta vantagens como recursos dedicados e isolamento de outras soluções de segurança, facilitando o processo de detecção de possíveis incidentes.

Virtual Appliance

Como uma segunda opção para uma solução de DLP no local, o Endpoint Protector também é fornecido como um Virtual Appliance. Ele fornece maior flexibilidade, fácil escalabilidade e acessibilidade. A solução vem em diferentes formatos, compatíveis com as ferramentas de virtualização mais comuns, como VMWare, VirtualBox, vSphere, HyperV, Parallels, XenServer e muitos outros.

Integração SIEM

A possibilidade de transmitir todos os registros para um servidor SIEM permite uma experiência perfeita dos recursos de relatório e análise, fornecendo dados de alta qualidade para um único local. Sua empresa se beneficiará de análises e gráficos abrangentes que fornecem correlações em tempo real para a detecção mais rápida de incidentes e ameaças.

DLP para Thin Clients

Proteja os dados em Terminal Server e evite a perda de dados em ambientes Thin Client. Controle o uso de dispositivos de armazenamento portáteis e filtre os dados que estão sendo copiados ou carregados no armazenamento em nuvem e em outros aplicativos on-line.

Políticas de Conhecimento de Conteúdo HIPAA

As políticas da HIPAA permitem uma análise aprofundada de documentos e o bloqueio de transferências de arquivos, se contiverem informações confidenciais, como medicamentos aprovados pela FDA, códigos ICD-9 e léxico de diagnóstico, informações pessoalmente identificáveis, como números de seguro social (SSNs) e outros.

DLP para impressoras

Crie políticas para impressoras locais e de rede para bloquear a impressão de documentos confidenciais e evitar perda de dados e roubo de dados. A Prevenção de Perda de Dados para Impressoras pode ser implementada com o uso dos módulos Controle de Dispositivo e Proteção de Conteúdo.

Licença de Teste

A licença de avaliação permite o acesso a todos os recursos do Endpoint Protector por um período de 30 dias. Proteja e gerencie até 50 computadores em execução no Windows, no macOS e no Linux, além de cinco dispositivos móveis Android ou iOS.

Conformidade de DLP

As soluções DLP e MDM do Endpoint Protector ajudam as organizações a tornarem-se compatíveis com as regras e regulamentações do setor, como PCI DSS, HIPAA, SOX e outras, e evitam grandes multas e outros preconceitos.

Informação de Usuários e Computadores

IPs, endereços MAC e nomes de usuários fazem parte de qualquer solução de DLP. A obtenção de uma melhor visibilidade da rede e o entendimento dos usuários podem ser obtidos com o aproveitamento dos IDs dos funcionários, da associação das equipes, do local dos computadores (físicos), dos detalhes de contato precisos e muito mais.

Definir Direitos Globalmente

Por padrão, os direitos de controle de dispositivos são aplicados globalmente em toda a rede. No entanto, o módulo é extremamente granular.

Definir Direitos por Grupo

Os direitos de controle de dispositivos podem ser configurados granularmente com base em grupos, permitindo diferentes direitos de acesso para vários departamentos.

Definir Direitos por Computador

Os direitos de controle de dispositivos podem ser configurados por computador. É útil quando os computadores desempenham um papel único na organização.

Definir Direitos por Usuário

Com base em suas funções e tarefas, cada usuário pode receber diferentes direitos de acesso ao dispositivo de acordo com as políticas da empresa.

Definir Direitos por Dispositivo

A granularidade dos direitos pode ser detalhada no nível do dispositivo, com base no ID do fornecedor, no ID do produto e no número de série.

Classes Personalizadas

Os direitos podem ser criados com base em classes de dispositivos, facilitando o gerenciamento de produtos do mesmo fornecedor.

TrustedDevice (Dispositivo Confiável)

Para dispositivos criptografados, diferentes direitos de acesso podem ser configurados com base no nível de criptografia (software, hardware, etc.).

Senha Temporária Offline

(para dispositivos removíveis)

Permitir temporariamente o acesso do dispositivo a computadores desconectados da rede. Garanta segurança e produtividade.

Políticas para Fora da Rede

Além dos direitos padrão, políticas adicionais de controle de dispositivos podem ser definidas para serem aplicadas quando os endpoints protegidos estiverem fora das redes da empresa. Para garantir a imposição de regras, os nomes de domínio DNS totalmente qualificados e os endereços IP de DNS são considerados.

Filtros de Conteúdo Predefinidos

Os filtros podem ser criados com base em conteúdo predefinido, como números de cartão de crédito, números de seguridade social e muito mais.

Filtros de Conteúdo Personalizado

Os filtros para dados confidenciais também podem ser criados com base em conteúdo personalizado, como palavras-chave e expressões, que podem ser adicionadas em várias listas negras de dicionário.

Filtros de Expressões Regulares

Filtros personalizados avançados podem ser criados para encontrar uma certa recorrência nos dados transferidos pela rede protegida.

Filtros de Tipo de Arquivo

Os filtros de tipo de arquivo podem ser usados para bloquear documentos específicos com base em sua extensão, mesmo que sejam modificados manualmente pelos usuários.

Lista Branca de Arquivo

Enquanto todas as outras tentativas de transferência de arquivos estejam bloqueadas, as listas de permissões podem ser criadas para evitar redundância e aumentar a produtividade.

Lista Branca de Domínio e URL

Aplique a política da empresa, mas permita que os funcionários tenham a flexibilidade necessária para realizar seu trabalho. Portais da empresa na lista de permissões ou endereços de e-mail nos quais os funcionários podem enviar dados confidenciais.

Limite para Filtros

Defina até que número de violações é permitida para uma transferência de arquivo. Aplica-se a cada tipo de conteúdo ou à soma de todas as violações.

Desativar a Captura da Tela

Revogue os recursos de captura de tela e certifique-se de que nenhum dado valioso exibido na tela vaze para fora da rede protegida.

Monitoramento de Clipboard

Elimine vazamentos de dados de conteúdo sensível através de Copiar & Colar / Cortar & Colar, aprimorando ainda mais a política de segurança de dados.

Senha Temporária Offline

(Para transferências de arquivos)

Temporariamente permitir transferências de arquivos para computadores desconectados da rede. Garanta segurança e produtividade.

File Tracing

Registre todas as transferências de arquivos ou tentativas para vários dispositivos, aplicativos on-line e serviços em nuvem, fornecendo uma visão clara das ações dos usuários.

File Shadowing

Salve uma cópia dos arquivos que foram transferidos para dispositivos controlados ou por meio de e-mails, armazenamento em nuvem ou outros aplicativos.

Criar Alertas de email

Alertas granulares de e-mail podem ser configurados para fornecer informações sobre os eventos mais importantes relacionados ao uso do dispositivo e às transferências de arquivos confidenciais.

Relatórios e Análises

Monitore a atividade relacionada ao uso do dispositivo e às transferências de arquivos com uma poderosa ferramenta de geração de relatórios e análise. Logs e relatórios também podem ser exportados.

Painel e Gráficos

Para uma visão geral rápida dos eventos e estatísticas mais importantes, gráficos e tabelas estão disponíveis.

Interface de Gerenciamento Responsiva

Gerencie políticas de DLP e MDM e verifique relatórios de qualquer dispositivo, de desktop a tablet com o console de gerenciamento responsivo.

Digitalizações Automáticas

As digitalizações agendadas podem ser definidas para iniciar a inspeção de dados em repouso em uma data e hora específicas. A detecção incremental de conteúdo sensível pode ser configurada como uma única ocorrência ou para ocorrer novamente em intervalos regulares (por exemplo: a cada 7 dias, a cada 30 dias).

Barra de notificação

Os administradores têm acesso rápido a alerta sobre o estado das licenças, novos recursos disponíveis e outros eventos importantes diretamente no cabeçalho da interface de gerenciamento.

Excluir dados em repouso

Proteja os dados e garanta a conformidade com as regulamentações do setor, excluindo imediatamente as informações confidenciais identificadas se violarem a política da empresa.

Criptografar dados em repouso

Uma vez que os dados confidenciais são identificados com o eDiscovery, o Administrador tem a opção de criptografá-los com a solução forte de criptografia AES 256 de modo a impedir o acesso não autorizado dos funcionários e adicional ter a possibilidade de vazamento de dados.

Exportar resultados de digitalização do eDiscovery

Os resultados da verificação estão disponíveis para exportação em arquivos Excel, PDF ou CSV e podem ser usados como relatórios para o gerenciamento ou como documentos de auditoria. Os resultados da verificação fornecem os detalhes sobre os computadores em que os dados confidenciais foram encontrados, quais informações sensíveis, o caminho no computador, o horário da descoberta, se foram criptografados, excluídos ou relatados, além de outras informações valiosas.

Digitalização de Conteúdo e Tipo de Arquivo

Crie políticas personalizadas de eDiscovery que definam qual conteúdo é sensível para sua organização, dependendo do tipo de arquivo, conteúdo predefinido, conteúdo personalizado, nome do arquivo, conteúdo protegido Regex ou HIPAA. Começar a procurar dados sensíveis de acordo com o conteúdo selecionado.